Najlepsze narzędzia do zabezpieczania API w 2025 roku: Chroń swoje API przed lukami w zabezpieczeniach

Poznaj najlepsze narzędzia do zabezpieczania API, które wykrywają luki w zabezpieczeniach, zatrzymują ataki na API i chronią aplikacje dzięki zaawansowanemu skanowaniu i testowaniu.

APIs (Interfejsy Programowania Aplikacji) stały się kręgosłupem nowoczesnych aplikacji, napędzając wszystko, od aplikacji mobilnych, przez frontend webowy, mikroserwisy, po integracje zewnętrzne.

W miarę jak organizacje przyjmują architektury chmurowe, SaaS i mikroserwisy, liczba udostępnionych API rośnie wykładniczo. Ten szybki wzrost tworzy więcej punktów wejścia dla atakujących, co czyni bezpieczeństwo API jednym z najważniejszych aspektów ochrony aplikacji dzisiaj.

Konsekwencje są znaczące; koszt takich naruszeń nie jest tylko teoretyczny. Według niedawnego badania, średni koszt naruszenia danych wynikającego z podatności API szacuje się na około 3,92 miliona dolarów.

Wyobraź sobie przyszłość, w której Twoje aplikacje webowe działają bez zakłóceń spowodowanych naruszeniami bezpieczeństwa. Wyobraź sobie pewność swojego zespołu przy wprowadzaniu nowych funkcji, wiedząc, że Twoje API są zabezpieczone przed podatnościami. Ten przewodnik pomoże Ci osiągnąć ten stan końcowy, badając 10 najlepszych narzędzi do skanowania bezpieczeństwa API, szczegółowo opisując ich zalety, wady, ceny i najlepsze przypadki użycia.

Zanim przejdziemy do naszych rekomendacji, przyjrzyjmy się, dlaczego solidne narzędzia bezpieczeństwa API stały się niezbędne. Więcej wskazówek dotyczących zabezpieczania swoich API lub aplikacji webowych znajdziesz na blogu Plexicus.

Potrzebujesz narzędzi bezpieczeństwa API, aby zabezpieczyć swoją aplikację?

Jeśli używasz interfejsów API do rozwoju swojego biznesu, czy to w celu cyfrowej adopcji, integracji z partnerami, czy dostępu dla klientów, twoje aplikacje stają się bardziej narażone. W takich przypadkach narzędzia do zabezpieczania API są niezbędne. Błędne konfiguracje mogą prowadzić do:

- Ujawnienia danych (np. wycieku danych osobowych klientów)

- Złamania uwierzytelnienia (atakujący podszywający się pod użytkowników)

- Ataków wstrzykiwania (SQLi, wstrzykiwanie komend itp.)

- Nadużycia logiki biznesowej (omijanie limitów lub kontroli)

Odpowiednie narzędzia do skanowania bezpieczeństwa API mogą pomóc w wykrywaniu podatności na wczesnym etapie i ochronie twoich API przed atakującymi.

Dlaczego warto nas posłuchać? Zanim przejrzysz nasze najlepsze wybory narzędzi, oto dlaczego nasze doświadczenie ma znaczenie:

Pomogliśmy setkom zespołów DevSecOps zabezpieczyć ich aplikacje, API i infrastrukturę.

Nasza platforma Application Security Posture Management (ASPM) łączy SAST, SCA, skanowanie podatności API, wykrywanie sekretów i bezpieczeństwo chmury** w jednym miejscu. Zaufana przez zespoły inżynieryjne i bezpieczeństwa na całym świecie, Plexicus pomaga organizacjom oszczędzać czas, redukować fałszywe alarmy i szybciej rozwiązywać problemy dzięki poprawkom wspomaganym przez AI.

Szybka tabela porównawcza

| Narzędzie | Opis | Cennik | Najlepsze dla | Zalety | Wady |

|---|---|---|---|---|---|

| Plexicus ASPM | Zunifikowana platforma obejmująca bezpieczeństwo API, kodu, zależności, chmury/IaC z naprawą wspieraną przez AI. | Ceny niestandardowe; 50 USD/dev/miesiąc; 30-dniowy darmowy okres próbny | Zespoły potrzebujące kompleksowego bezpieczeństwa (API + kod + chmura) | Szeroki zakres, naprawa AI zmniejsza ilość pracy ręcznej | Złożoność dla potrzeb wyłącznie API |

| Salt Security | Bezpieczeństwo cyklu życia API zasilane przez AI, koncentrujące się na ochronie w czasie rzeczywistym i odkrywaniu ukrytych API. | Tylko dla przedsiębiorstw; od 36 tys. do 100 tys.+ USD/rok | Duże przedsiębiorstwa z potrzebami w zakresie czasu rzeczywistego i zarządzania | Silne wykrywanie zagrożeń w czasie rzeczywistym, identyfikacja ukrytych API | Ceny dla przedsiębiorstw; złożoność konfiguracji |

| 42Crunch | Kompleksowe bezpieczeństwo API z audytem kontraktów, mikro-zapora w czasie rzeczywistym, zorientowane na deweloperów. | Darmowy poziom; płatne od 15 USD/użytkownik/miesiąc; ceny niestandardowe dla przedsiębiorstw | Zespoły deweloperskie dążące do przesunięcia bezpieczeństwa API na wcześniejszy etap | Pełne pokrycie cyklu życia; zmniejsza liczbę fałszywych alarmów | Zaawansowane funkcje w czasie rzeczywistym są droższe |

| Akamai API Security | Kompleksowa platforma ochrony API od odkrycia po czas rzeczywisty na skalę globalną. | Ceny niestandardowe dla przedsiębiorstw | Duże przedsiębiorstwa z dużą ilością API | Kompleksowe, wsparcie Gen AI/LLM | Ceny dla przedsiębiorstw; złożona implementacja |

| Cequence Unified API Protection | Bezpieczeństwo cyklu życia API, w tym odkrywanie, zgodność, wykrywanie zagrożeń w czasie rzeczywistym. | Ceny niestandardowe; około 52,5 tys. USD/rok za 5 mln wywołań API | Duże organizacje z złożonymi ekosystemami API i zgodnością | Pełne pokrycie cyklu życia, wykrywanie ukrytych API | Drogi; znaczny wysiłek wdrożeniowy |

| Traceable API Security | Bezpieczeństwo API zasilane przez AI/ML z zarządzaniem postawą, testowaniem kontekstowym, obroną w czasie rzeczywistym. | Ceny niestandardowe; poziomy od 20 tys. do 70 tys. USD/miesiąc | Duże organizacje z rozległymi, intensywnie używanymi zasobami API | Analiza behawioralna, wykrywanie wspierane przez AI | Wysoki koszt; złożona konfiguracja |

| Wallarm | Bezpieczeństwo API w chmurze obejmujące odkrywanie, testowanie, ochronę w czasie rzeczywistym. | Darmowy poziom; przedsiębiorstwa od ~50 tys. USD/rok | Duże lub przedsiębiorstwa z różnorodnymi API | Wspiera nowoczesne protokoły, skalowalny | Ceny dla przedsiębiorstw, złożona konfiguracja |

| Imperva API Security | Odkrywanie API, klasyfikacja, egzekwowanie oparte na ryzyku, monitorowanie w czasie rzeczywistym zintegrowane z WAF. | Ceny niestandardowe; skupienie na przedsiębiorstwach | Branże regulowane z dużymi, złożonymi API | Głęboka integracja z WAAP/WAF, elastyczne wdrożenie | Złożoność konfiguracji; mniejsze skupienie na testowaniu przesuniętym na wcześniejszy etap |

| APIsec | Automatyczne testowanie podatności API skoncentrowane na błędach logiki, zintegrowane z CI/CD. | Darmowy poziom; 650-2,600 USD/miesiąc | Zespoły deweloperskie/średniej wielkości potrzebujące testowania przesuniętego na wcześniejszy etap | Silne wykrywanie błędów logiki, przyjazne dla deweloperów | Ograniczona ochrona w czasie rzeczywistym |

| Akto API Security | Ciągłe odkrywanie, testowanie, monitorowanie postawy w czasie rzeczywistym, integracja z CI/CD. | Darmowy poziom; plany od 990-6,990 USD/miesiąc | DevSecOps i zespoły średniej wielkości potrzebujące ciągłej postawy | Szerokie wsparcie protokołów API, przyjazne dla deweloperów | Mniej analityki w czasie rzeczywistym dla przedsiębiorstw, nowy dostawca |

1. Plexicus

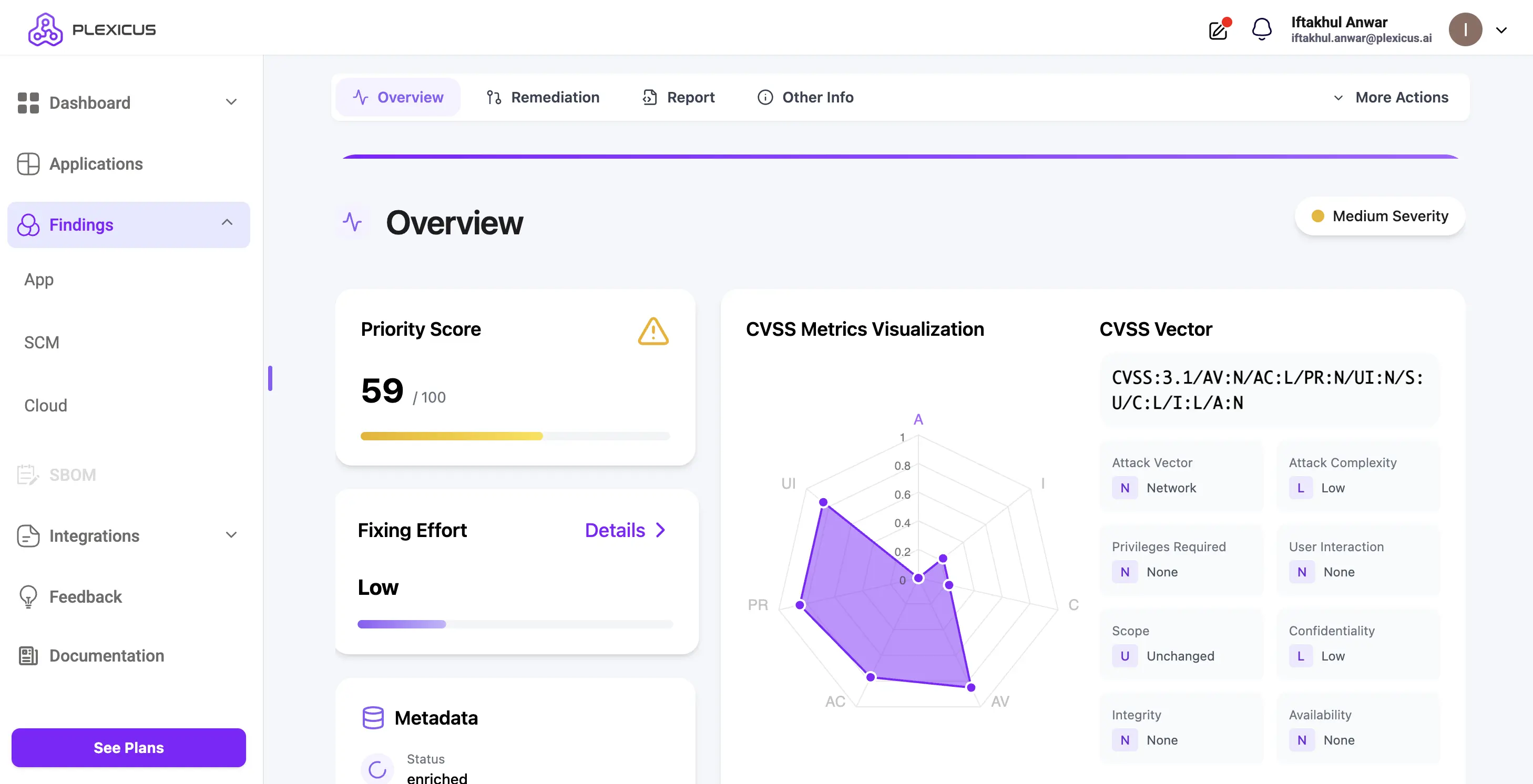

Kompleksowe bezpieczeństwo w jednej platformiePlexicus ASPM to nie tylko prosty API czy narzędzie SCA; to platforma zarządzania postawą bezpieczeństwa aplikacji (ASPM), która łączy wiele dyscyplin bezpieczeństwa pod jednym dachem. Zapewnia zintegrowaną widoczność w zakresie kodu, zależności, infrastruktury i API, a następnie wykorzystuje silnik naprawczy oparty na sztucznej inteligencji, aby pomóc zespołowi automatycznie naprawiać luki w zabezpieczeniach, zamiast tylko je oznaczać.

Kluczowe funkcje:

- Naprawa wspomagana przez AI: Platforma generuje bezpieczne poprawki kodu, testy jednostkowe i dokumentację, aby zautomatyzować proces naprawy.

- Zunifikowana analiza: Statyczna analiza kodu (SAST), wykrywanie tajemnic, skanowanie zależności (SCA), bezpieczeństwo Infrastructure-as-Code (IaC) i skanowanie podatności API wszystko w jednej platformie.

- Skaner podatności API: Specjalnie podkreśla odkrywanie, analizowanie i ochronę punktów końcowych API przed powszechnymi wektorami ataków.

- Łatwa integracja: Zbudowany, aby włączyć się do istniejących przepływów pracy (GitHub, GitLab, Bitbucket, AWS, CI/CD pipelines) z minimalnymi zakłóceniami.

Zalety:

- Prawdziwie zintegrowana platforma, łącząca testowanie podatności API, bezpieczeństwo kodu aplikacji, skanowanie łańcucha dostaw (SCA) oraz bezpieczeństwo chmury/IaC w jednym rozwiązaniu

- Napędzana AI naprawa zmniejsza ilość pracy ręcznej, przyspiesza poprawki i obniża obciążenie programistów.

- Idealna dla zespołów, które chcą mieć pokrycie od etapu rozwoju do czasu działania, pomagając wczesnie wykrywać problemy i zarządzać ryzykiem przez cały cykl życia aplikacji.

- Wystarczająco przystępna cenowo w porównaniu do innych platform zorientowanych na przedsiębiorstwa

Wady:

- Szeroki zakres pokrycia może sprawić, że będzie się wydawać bardziej skomplikowana niż prosty skaner API dla zespołów z jednym tylko problemem.

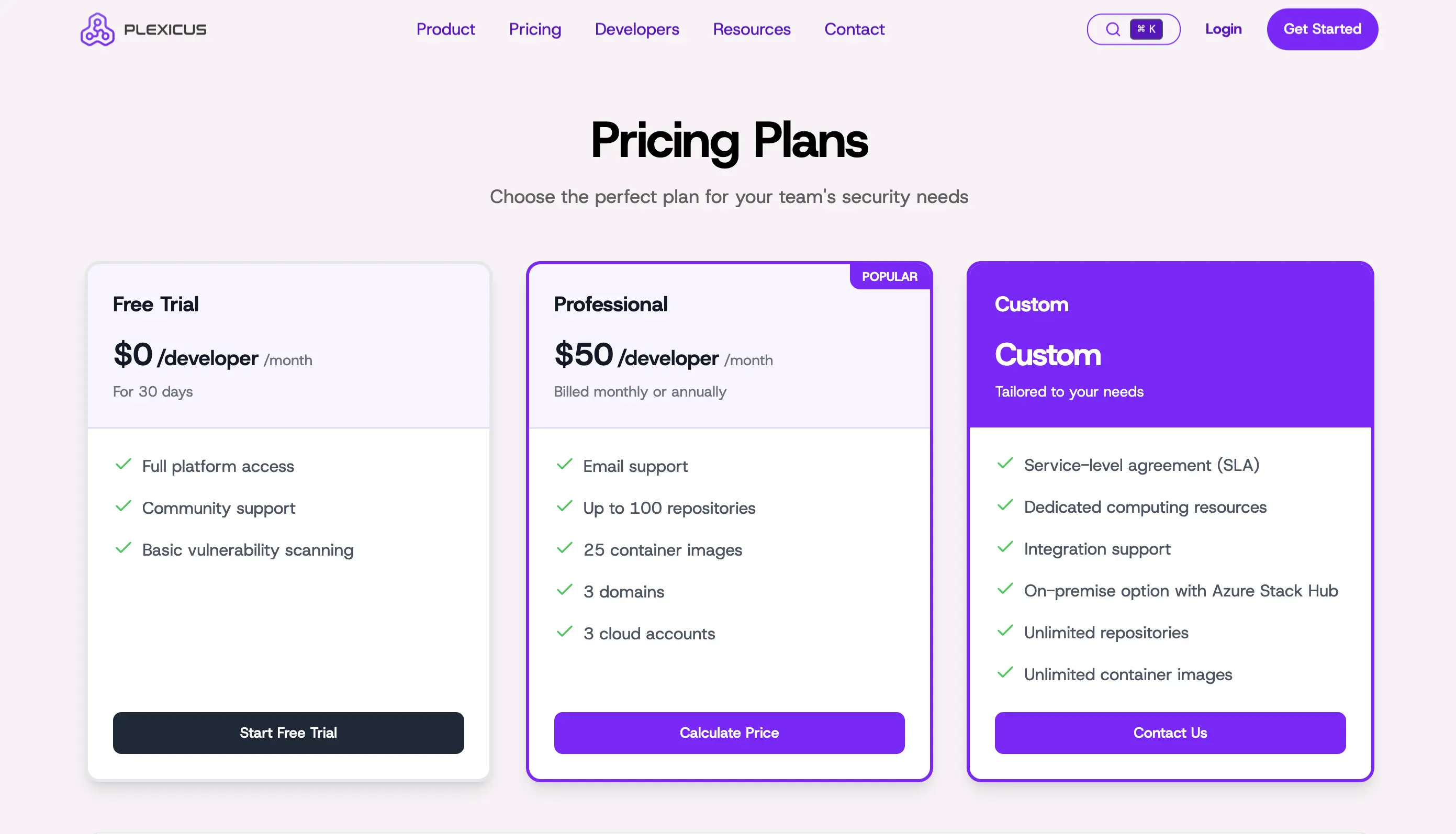

Cena:

- Darmowy okres próbny na 30 dni

- USD $50/deweloper

- Niestandardowa wycena dla przedsiębiorstw (skontaktuj się z Plexicus, aby uzyskać wycenę)

Najlepsza dla:

- Zespołów ds. bezpieczeństwa i rozwoju poszukujących jednej, skalowalnej platformy, która łączy skanowanie API, bezpieczeństwo kodu aplikacji, analizę zależności i zarządzanie postawą chmury/IaC

2. Salt Security

Salt Security oferuje rozwiązanie wzbogacone o AI, stworzone dla pełnego cyklu życia API, pomagając zabezpieczyć API od odkrycia do ochrony przed zagrożeniami w czasie rzeczywistym. Jego platforma jest zaprojektowana do identyfikacji wszystkich API (w tym ukrytych i nieaktywnych API), odkrywania ścieżek danych wrażliwych, wykrywania ataków na logikę biznesową oraz egzekwowania postawy i zarządzania API w nowoczesnych aplikacjach.

Kluczowe funkcje:

- Odkrywanie API: automatyczne mapowanie wewnętrznych, zewnętrznych i zewnętrznych API, w tym tych, które nie są zarządzane przez bramy.

- Wykrywanie anomalii w czasie rzeczywistym: modele AI/ML monitorują ruch API i wykrywają ataki behawioralne, takie jak BOLA (Broken Object Level Authorization) i nadużycia logiki.

- Zarządzanie postawą i zgodnością: Śledzenie wrażliwych danych w ruchu, egzekwowanie polityk i spełnianie standardów takich jak PCI, HIPAA i GDPR.

- Redukcja ryzyka związanego z API cieniami/zombie: Identyfikacja i eliminacja nieodkrytych API, które mogą wprowadzać ryzyko.

- Wdrożenie w skali chmury: Zaprojektowane do skalowania z dużymi wolumenami API i integracji z głównymi dostawcami chmury, takimi jak AWS.

Zalety:

- Doskonałe pokrycie zagrożeń API w czasie rzeczywistym i ataków behawioralnych, nie tylko standardowego skanowania podatności.

- Silna widoczność ukrytych API i nie monitorowanych punktów końcowych.

- Pozycjonowane dla dużych przedsiębiorstw i złożonych środowisk API.

Wady:

- Ceny nie są publicznie przejrzyste, głównie dla kontraktów na poziomie przedsiębiorstwa.

- Konieczne jest skonfigurowanie i dostrojenie dla ruchu o dużej objętości i złożonych integracji.

- Mniej skoncentrowane na wczesnym testowaniu bezpieczeństwa API „shift-left” w porównaniu do niektórych narzędzi skoncentrowanych na deweloperach.

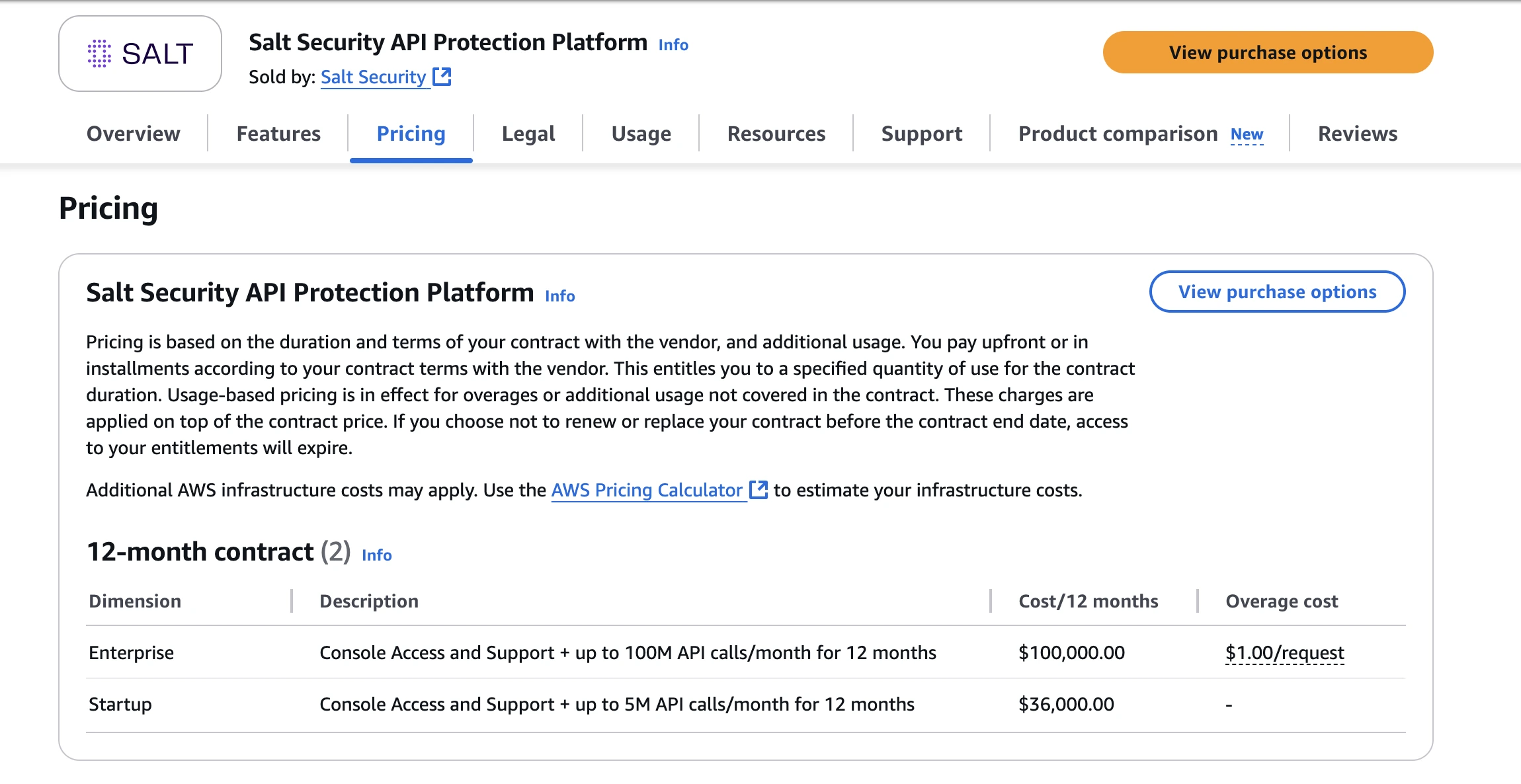

Cena:

- Tylko dla przedsiębiorstw (indywidualna umowa).

- Wzmianka z AWS Marketplace:

- 36 000 USD/rok za do 5 milionów wywołań API miesięcznie;

- 100 000 USD/rok za do 100 milionów wywołań API miesięcznie.

Najlepsze dla:

Duże organizacje z rozległymi atakami na API, dużymi wolumenami ruchu lub problemami z ukrytymi API. Idealne dla zespołów potrzebujących monitorowania w czasie rzeczywistym i zarządzania w ekosystemach chmurowych.

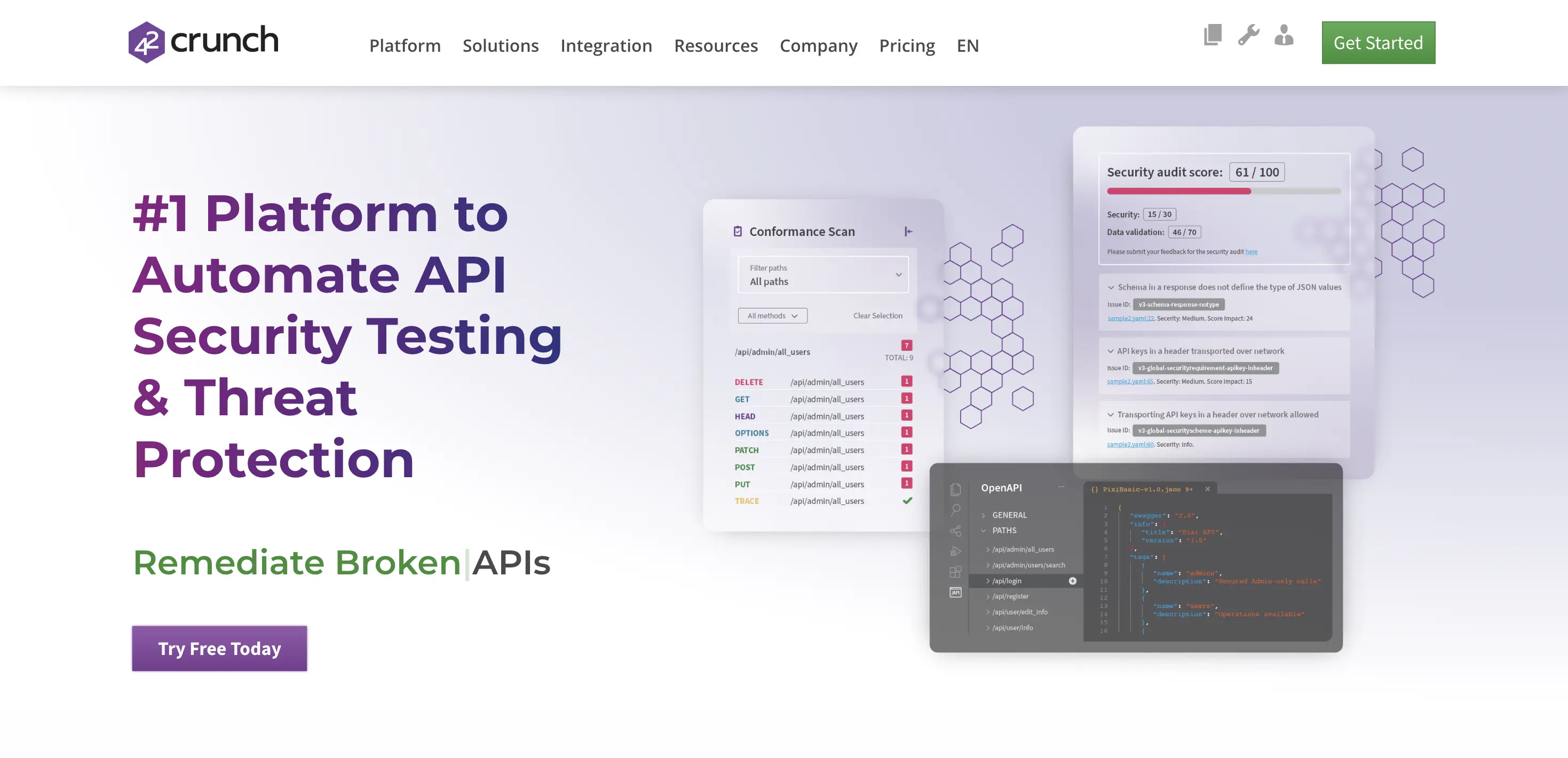

3. 42Crunch

42Crunch to kompleksowa platforma zabezpieczeń API, która pomaga zabezpieczyć aplikację od projektu po czas działania. Łączy testowanie bezpieczeństwa API, walidację kontraktów i ochronę w czasie rzeczywistym. Umożliwia organizacjom wbudowanie zabezpieczeń w cykl życia API poprzez integracje IDE i CI/CD, jednocześnie egzekwując zarządzanie poprzez polityki oparte na OpenAPI/Swagger.

Kluczowe funkcje:

- Audyt kontraktów API (OpenAPI/Swagger) z ponad 300 kontrolami bezpieczeństwa.

- Skanowanie zgodności aktywnych punktów końcowych pod kątem podatności i odchyleń od specyfikacji.

- Mikro-zapora API w czasie rzeczywistym („API Protect”) egzekwująca model białej listy z definicji kontraktów, wykrywająca ukryte/zombie API.

- Integracje skoncentrowane na deweloperach: rozszerzenia IDE (VS Code, IntelliJ, Eclipse) i przepływy pracy CI/CD.

- Zarządzanie i inwentaryzacja API: Automatyczne odkrywanie API, katalogowanie ich i egzekwowanie polityk w rozproszonych zespołach.

Zalety:

- Silne możliwości „shift-left” dzięki audytowi kontraktów + narzędziom dla deweloperów

- Obejmuje pełny cykl życia: rozwój → wdrożenie → czas działania

- Zmniejsza liczbę fałszywych alarmów dzięki egzekwowaniu opartemu na kontraktach

- Odpowiedni dla przedsiębiorstw z intensywnym wykorzystaniem API

Wady:

- Niektóre funkcje ochrony w czasie rzeczywistym w wyższych poziomach (mikro-zapora, pełne egzekwowanie) mogą wymagać większej inwestycji.

- Poziomy dla pojedynczego użytkownika lub małych zespołów mogą oferować ograniczoną liczbę punktów końcowych/skanów.

- Dla mniejszych/mniej dojrzałych zespołów API, zakres funkcji może być większy niż potrzebny.

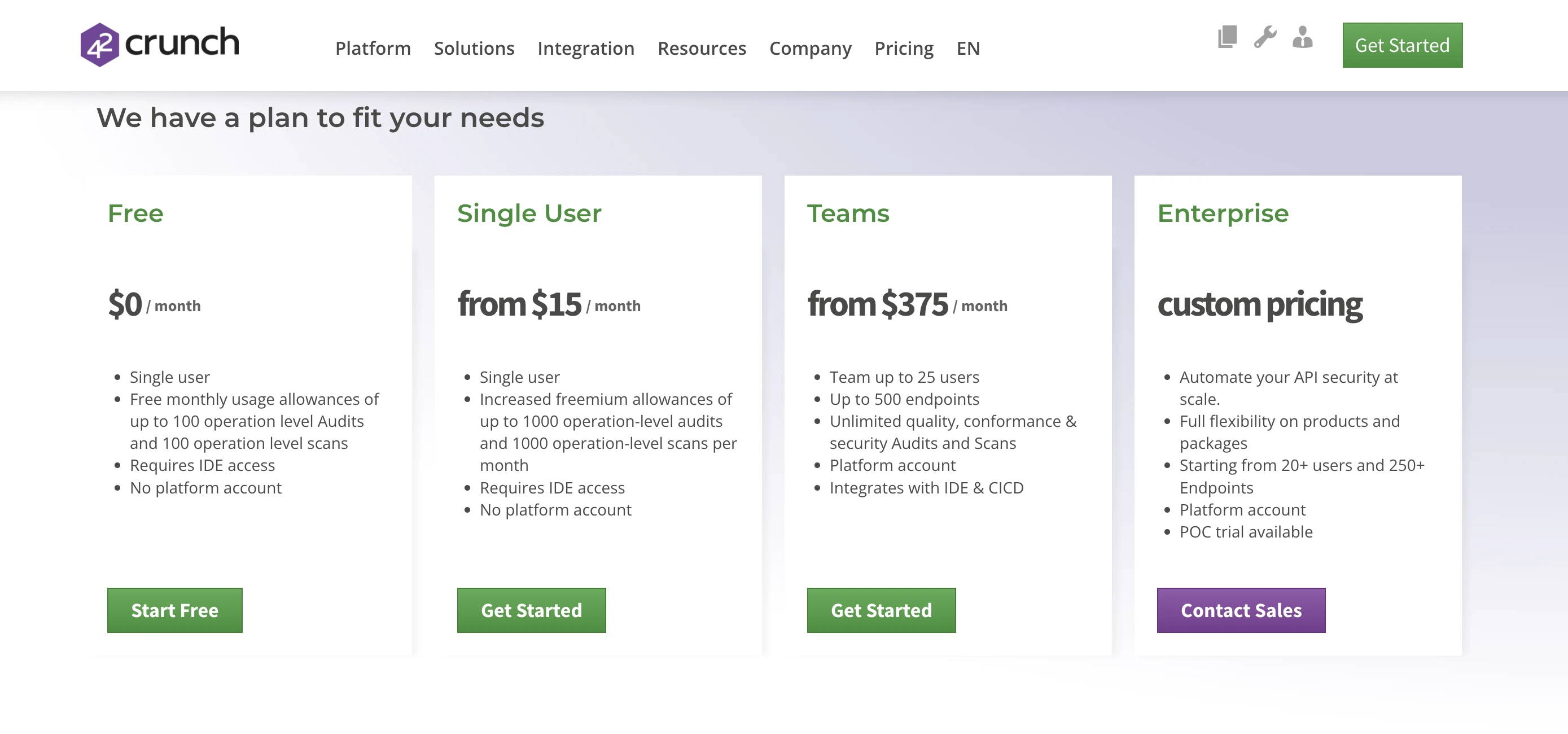

Cena:

- Bezpłatny poziom: 0 USD/miesiąc dla jednego użytkownika, z maksymalnie 100 audytami operacji i 100 skanami operacji miesięcznie.

- Płatny poziom dla pojedynczego użytkownika: Od ~15 USD/miesiąc (za użytkownika) za zwiększone wykorzystanie.

- Poziom zespołowy: Od ~375 USD/miesiąc (do ~25 użytkowników i ~500 punktów końcowych).

- Poziom przedsiębiorstwa: Indywidualna wycena dla większego wykorzystania, wdrożenia na pełną skalę.

Najlepsze dla:

Zespoły deweloperskie i przedsiębiorstwa, które chcą kompleksowego rozwiązania do zabezpieczenia API z silną integracją z przepływem pracy dewelopera i solidnym egzekwowaniem kontraktów API w czasie rzeczywistym.

4. Akamai API Security

Akamai API security to kompleksowa platforma ochrony API, która pomaga zabezpieczyć Twoje API od odkrycia, testowania, monitorowania w czasie rzeczywistym po naprawę.

Pomaga organizacjom odkrywać i inwentaryzować wszystkie API, w tym starsze, ukryte i AI/LLM, następnie oceniać podatności, monitorować zachowanie ruchu na żywo w celu wykrywania anomalii oraz umożliwiać zautomatyzowany przepływ pracy odpowiedzi w celu zabezpieczenia Twoich API.

Kluczowe funkcje:

- Automatyczne odkrywanie i klasyfikacja API, w tym ukrytych lub nieaktywnych punktów końcowych.

- Skanowanie podatności i audyty błędnych konfiguracji zgodne z OWASP API Top-10.

- Monitorowanie zachowań w czasie rzeczywistym i anomalii w celu wykrywania nadużyć API, ataków na logikę biznesową i wycieku danych.

- Integracja z pipeline’ami CI/CD dla testowania przesuniętego w lewo oraz ochrony w czasie rzeczywistym poprzez konektory i usługi brzegowe.

- Niezależne od platformy wdrożenie (chmura, hybryda, lokalnie), z bezproblemową integracją z istniejącymi bramkami API, CDN i rozwiązaniami WAAP.

Zalety:

- Kompleksowe rozwiązanie: od projektowania/testowania API po odkrywanie i bezpieczeństwo w czasie rzeczywistym.

- Klasa korporacyjna z globalną skalą i silnym doświadczeniem w obsłudze API o dużym ruchu, krytycznych dla misji.

- Zaprojektowane do radzenia sobie z nowoczesnymi zagrożeniami, w tym punktami końcowymi Gen AI/LLM, nadużyciami logiki biznesowej i powierzchniami ataku ukrytych API.

Wady:

- Ceny są tylko dla przedsiębiorstw i nie są publicznie przejrzyste, co może sprawić, że będą poza zasięgiem mniejszych zespołów lub startupów we wczesnej fazie.

- Wdrożenie i dostrajanie mogą wymagać znacznego wysiłku w przypadku dużych, złożonych środowisk API.

- Bardziej skoncentrowane na bezpieczeństwie w czasie rzeczywistym i portfelu korporacyjnym niż na lekkim testowaniu przesuniętym w lewo dla małych zespołów.

Cena:

- Ceny niestandardowe (skontaktuj się z Akamai, aby uzyskać wycenę)

Najlepsze dla:

Duże przedsiębiorstwa i organizacje z rozbudowanymi ekosystemami API (w tym partnerzy/publiczne API, integracje Gen AI/LLM, shadow API oraz duże wolumeny ruchu API), które wymagają całodobowego monitorowania, odkrywania i zaawansowanej ochrony.

5. Cequence Unified API Protection

Cequence Unified API Protection to platforma obejmująca cały cykl życia API, odkrywanie, zgodność/testowanie oraz ochronę w czasie rzeczywistym. Pomóż swojej organizacji chronić API przed atakami, oszustwami i nadużyciami logiki biznesowej.

Kluczowe funkcje:

- Odkrywanie i inwentaryzacja API: Automatyczne znajdowanie wewnętrznych, zewnętrznych, nieudokumentowanych („shadow”) API i generowanie specyfikacji, jeśli brakuje.

- Testowanie bezpieczeństwa API: Umożliwia testowanie API przed produkcją pod kątem podatności (np. błędne konfiguracje, błędy kodowania) i może integrować się z CI/CD.

- Wykrywanie i ochrona przed zagrożeniami w czasie rzeczywistym: Wykorzystuje analizę ML/behawioralną do identyfikacji nadużyć logiki biznesowej, ataków typu credential stuffing, eksfiltracji danych i może stosować blokowanie, ograniczanie szybkości lub reakcje dezinformacyjne.

- Zgodność i zarządzanie: Monitoruje API pod kątem zgodności z wewnętrznymi politykami i ramami regulacyjnymi (np. PCI, GDPR) oraz zapewnia klasyfikację ryzyka API.

- Elastyczne wdrożenie: SaaS, on-premise, hybrydowe; minimalna instrumentacja wymagana do wdrożenia; może skalować się do ochrony miliardów wywołań API dziennie.

Zalety:

- Obejmuje każdą fazę cyklu życia bezpieczeństwa API (projektowanie, testowanie, czas pracy), a nie tylko jeden segment.

- Silny w wykrywaniu ukrytych zagrożeń, takich jak shadow API i nadużywanie legalnych punktów końcowych.

- Skala i elastyczność klasy korporacyjnej z wieloma modelami wdrożenia.

Wady:

- Ceny nie są publicznie szczegółowe, głównie dla kontraktów korporacyjnych, co może być kosztowne dla mniejszych zespołów.

- Wstępna konfiguracja i dostrojenie mogą wymagać znacznego wysiłku, zwłaszcza w przypadku złożonych ekosystemów API.

- Dla zespołów skupionych wyłącznie na testowaniu API przed wdrożeniem, niektóre funkcje mogą być bardziej niż potrzebne.

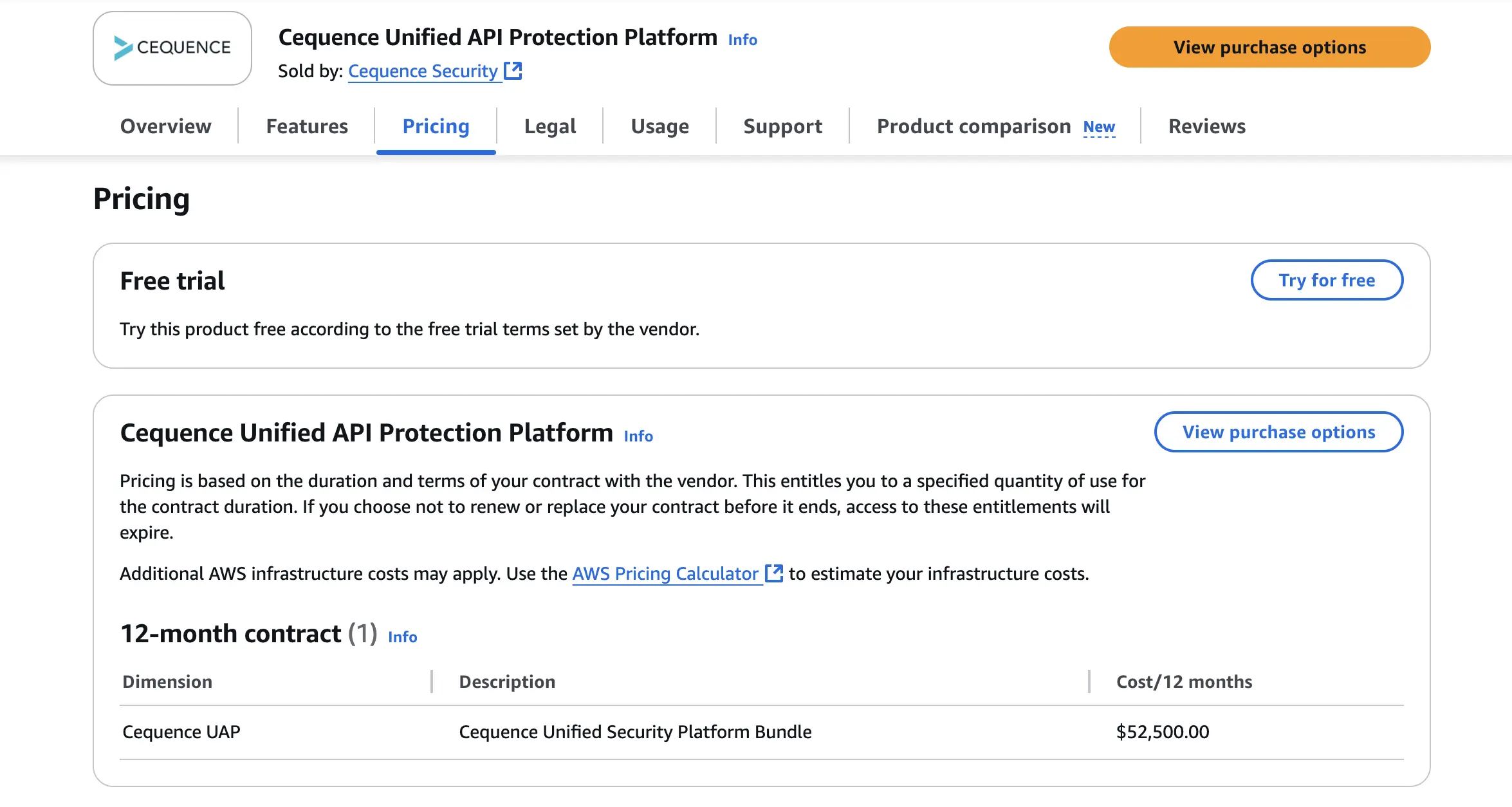

Cena:

- Niestandardowe ceny korporacyjne;

- AWS Marketplace pokazuje około 52 500 USD/rok za 12-miesięczny kontrakt obejmujący do 5 milionów wywołań API/miesiąc.

Najlepsze dla:

Duże organizacje z złożonymi ekosystemami API, publiczne, partnerskie, wewnętrzne o dużym ruchu, nadużycia botów/API, zagrożenia shadow API lub regulowane wymagania, które wymagają pełnej ochrony bezpieczeństwa API w cyklu życia.

6. Traceable API Security Platform

Traceable to platforma bezpieczeństwa API klasy korporacyjnej, która obejmuje cały cykl życia API, od odkrycia i zarządzania postawą, przez testowanie przedprodukcyjne, po wykrywanie zagrożeń w czasie rzeczywistym i ochronę. Zapewnia organizacjom pełną widoczność ich krajobrazu API (w tym wewnętrznych, partnerskich, ukrytych i zewnętrznych API), a następnie wykorzystuje analizy AI/ML uwzględniające kontekst do wykrywania anomalii, ujawniania przepływów danych i blokowania nadużyć.

Kluczowe funkcje:

- Odkrywanie i inwentaryzacja API: Automatyczne odkrywanie wszystkich API, publicznych, wewnętrznych, nieudokumentowanych, skierowanych do partnerów i budowanie pełnego katalogu zasobów API.

- Zarządzanie postawą API: Przypisywanie ocen ryzyka do API na podstawie ekspozycji, wrażliwości danych, wzorców ruchu i znanych podatności.

- Kontekstowe testowanie bezpieczeństwa API: Wykorzystanie rzeczywistych danych o ruchu (bez konieczności posiadania plików specyfikacji) do testowania podatności przed produkcją i redukcji fałszywych alarmów.

- Wykrywanie zagrożeń i ochrona w czasie rzeczywistym: Monitorowanie aktywności API, wykrywanie wzorców nadużyć (ataków na logikę biznesową, eksfiltracji danych, oszustw botów/API) i blokowanie zagrożeń w czasie rzeczywistym.

- Ochrona AI generatywnego i ukrytych API: Zawiera funkcje ochrony integracji AI generatywnego/API oraz odkrywania „ukrytych” lub „duchowych” punktów końcowych, które nie są objęte zarządzaniem.

Zalety:

- Kompleksowe pokrycie: od projektowania/testowania po ochronę w czasie rzeczywistym, nie tylko pojedynczy aspekt bezpieczeństwa API.

- Głębokie analizy kontekstowe: uczy się zachowań API i przepływów danych, aby odróżnić prawdziwe zagrożenia od szumu.

- Skala przedsiębiorstwa: zbudowany dla dużych zasobów API z wdrożeniami w chmurze hybrydowej i na miejscu.

Wady:

- Ceny są skierowane wyłącznie do przedsiębiorstw i dostosowane, co może być poza zasięgiem mniejszych zespołów.

- Złożona konfiguracja: pełne korzyści wymagają właściwego wdrożenia, przechwytywania ruchu lub integracji agenta, co może wymagać dodatkowego czasu/wysiłku.

- Testowanie z przesunięciem w lewo, skoncentrowane na deweloperach, może być mniej dojrzałe w porównaniu z narzędziami stworzonymi wyłącznie dla deweloperów API.

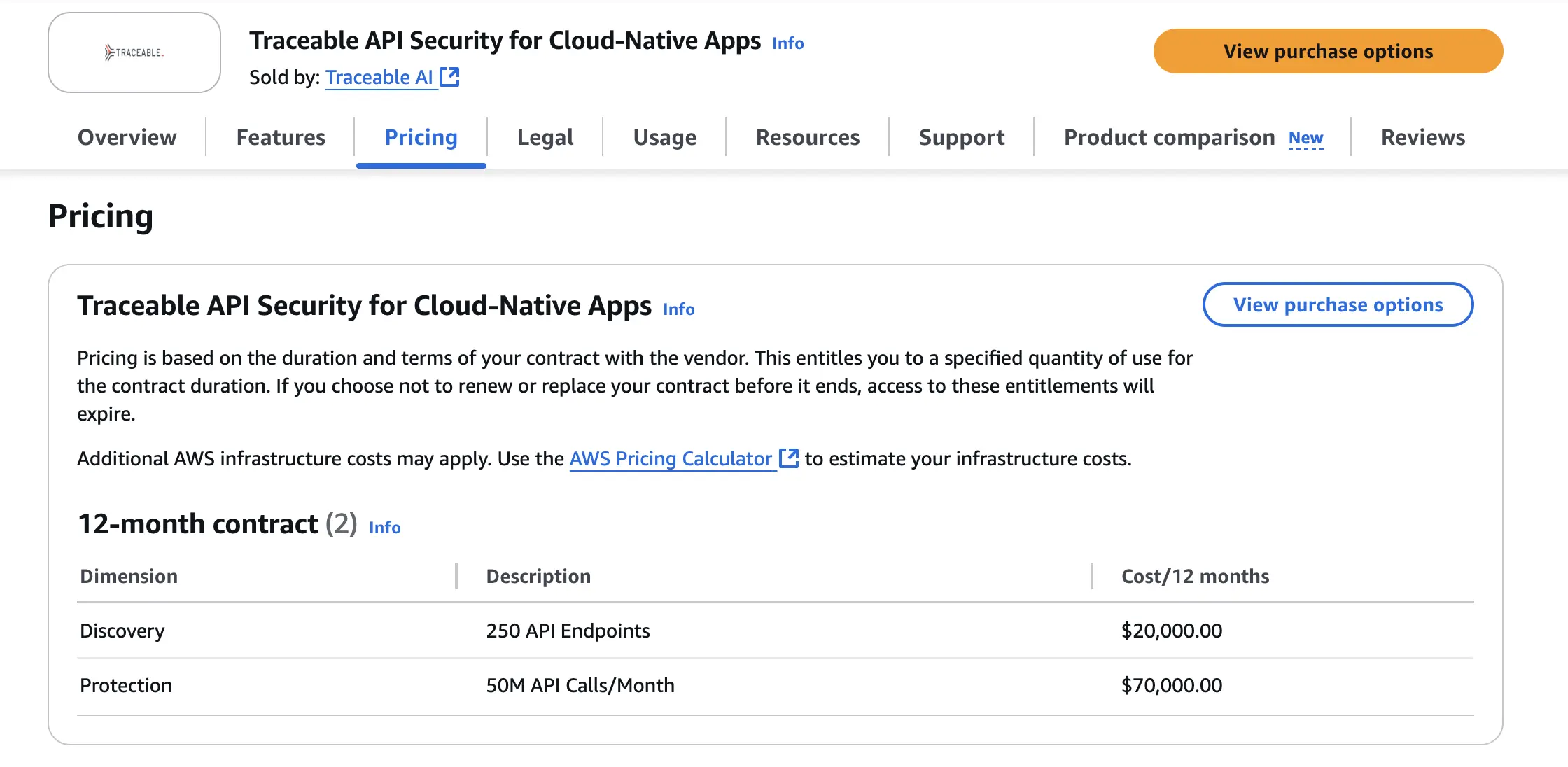

Cena:

- Niestandardowe licencjonowanie dla przedsiębiorstw; skontaktuj się z dostawcą, aby uzyskać wycenę.

- 20 000 USD/miesiąc za odkrywanie, ograniczone do 250 punktów końcowych API

- 70 000 USD/miesiąc za ochronę, ograniczone do 50 mln wywołań API/miesiąc

Najlepsze dla:

Duże organizacje z rozległymi, intensywnie eksploatowanymi ekosystemami API, zwłaszcza te zajmujące się API partnerów, wewnętrznymi mikrousługami, punktami końcowymi generatywnej AI i potrzebujące wsparcia na pełnym cyklu życia (odkrywanie → testowanie → czas rzeczywisty).

7. Platforma Bezpieczeństwa API Wallarm

Wallarm oferuje zintegrowaną platformę bezpieczeństwa API, która obejmuje odkrywanie, testowanie oraz ochronę w czasie rzeczywistym API, mikrousług i punktów końcowych opartych na AI. Jest zaprojektowana dla nowoczesnych, natywnych dla chmury architektur i wspiera REST, GraphQL, gRPC oraz WebSockets w środowiskach hybrydowych i wielochmurowych.

Kluczowe funkcje:

- Odkrywanie i inwentaryzacja API: Automatyczne identyfikowanie publicznych, prywatnych i nieudokumentowanych (shadow/zombie) API z bieżącymi aktualizacjami opartymi na ruchu.

- Wykrywanie i ochrona przed zagrożeniami w czasie rzeczywistym: Wykorzystuje analitykę ML/behawioralną do wykrywania nadużyć logiki biznesowej, ataków botów/API, zagrożeń z listy OWASP API Top 10 i zapewnia blokowanie w czasie rzeczywistym.

- Testowanie bezpieczeństwa API: Integruje się z pipeline’ami CI/CD, automatyzuje skanowanie bezpieczeństwa API i agentów oraz przeprowadza testy podatności zarówno w fazie rozwoju, jak i produkcji.

- Wdrożenie w wielu środowiskach: Wspiera wdrożenie na krawędzi w trybie inline, proxy sidecar, chmury hybrydowe, w tym AWS, GCP, Azure, Kubernetes oraz centra danych na miejscu.

- Darmowy poziom i ceny oparte na użyciu: Darmowy poziom obsługuje do 500 tys. żądań/miesiąc, w tym pełne funkcje dla wybranych protokołów; kontrakty dla przedsiębiorstw skalują się do setek milionów żądań.

Zalety:

- Kompleksowe pokrycie bezpieczeństwa API: projektowanie, testowanie, działanie i monitorowanie.

- Skalowalność do dużych portfeli API przedsiębiorstw z złożonymi wzorcami ruchu.

- Elastyczność wdrożenia i silne wsparcie dla nowoczesnych protokołów (GraphQL, gRPC).

Wady:

- Ceny są głównie na poziomie przedsiębiorstw i nie są przejrzyste dla małych i średnich firm.

- Wdrożenie i dostosowanie mogą wymagać znacznego wysiłku w złożonych środowiskach.

- Może oferować więcej możliwości niż potrzebują małe zespoły skupione wyłącznie na testach API przed wdrożeniem.

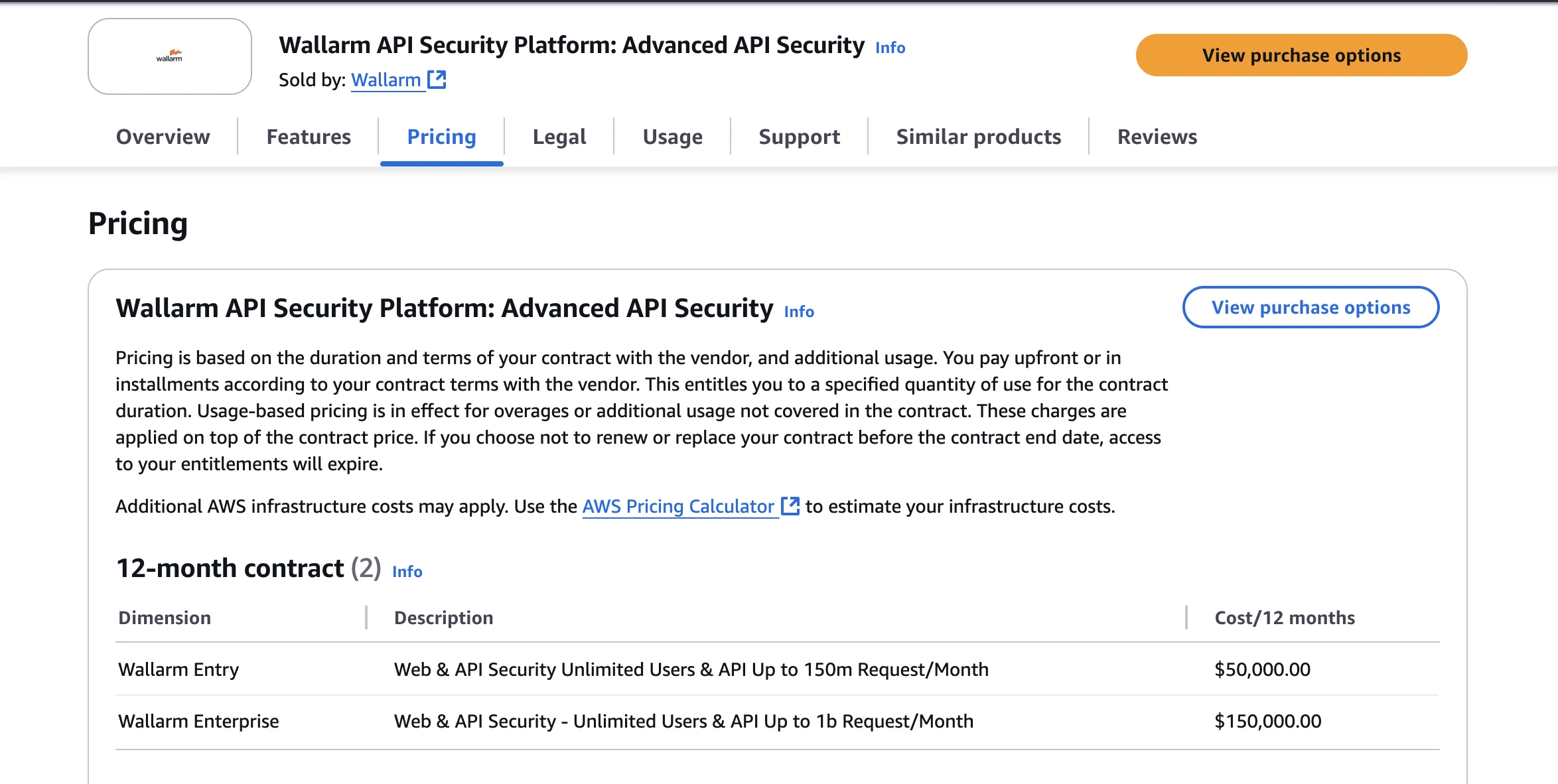

Cena:

- Darmowy poziom: do 500 tys. żądań/miesiąc z podstawowymi funkcjami.

- Początkowy poziom przedsiębiorstwa: np. ~50 000 USD/rok za do ~150 milionów żądań/miesiąc według listingu AWS Marketplace.

- Średnia wartość kontraktu na podstawie 24 rzeczywistych zakupów: ~90 000 USD/miesiąc-rok.

Najlepsze dla:

Duże lub przedsiębiorcze organizacje z rozbudowanymi ekosystemami API (publiczne, partnerskie, wewnętrzne), dużym ruchem i potrzebą pełnej ochrony cyklu życia API, w tym odkrywania, obrony w czasie rzeczywistym i integracji DevSecOps.

8. Imperva API Security

Imperva API Security zapewnia kompleksową ochronę dla publicznych, prywatnych i ukrytych API. Oferuje ciągłą widoczność całego zasobu API, automatycznie odkrywając i klasyfikując punkty końcowe, jednocześnie egzekwując polityki oparte na ryzyku i monitorując ruch API na żywo w celu wykrywania i blokowania zagrożeń.

Kluczowe funkcje:

- Odkrywanie i klasyfikacja API: Automatyczne identyfikowanie wszystkich API (w tym nieudokumentowanych) w mikroserwisach, bramkach i środowiskach chmurowych.

- Inwentaryzacja API oparta na ryzyku: Klasyfikacja API według wrażliwości, ekspozycji i użycia, umożliwiająca priorytetową ochronę.

- Egzekwowanie kontraktów i schematów: Zapewnienie, że ruch API jest zgodny z zadeklarowanymi specyfikacjami (OpenAPI/Swagger) i blokowanie nieoczekiwanych punktów końcowych.

- Monitorowanie ruchu w czasie rzeczywistym i analiza zagrożeń: Ciągłe monitorowanie wywołań API, wykrywanie anomalii i nadużyć (np. wycieku danych, nadużycia logiki biznesowej) oraz integracja z WAAP/WAF.

- Elastyczne opcje wdrożenia: Dostępne jako zarządzane w chmurze lub samodzielnie zarządzane, kompatybilne z głównymi bramkami API (Kong, Azure APIM, Apigee) i wspiera wdrożenie sidecar/agent dla środowisk hybrydowych/krawędziowych.

Zalety:

- Oferuje ochronę API klasy korporacyjnej obejmującą odkrywanie → ocenę ryzyka → obronę w czasie rzeczywistym.

- Głęboka integracja z szerszym ekosystemem WAAP/WAF Imperva dla zintegrowanej ochrony sieciowej i API.

- Elastyczność w wdrożeniu (chmura lub lokalnie) pasuje do środowisk regulowanych lub hybrydowych.

Wady:

- Ceny nie są publicznie dostępne, skierowane do wdrożeń korporacyjnych z potencjalnie wysokim budżetem.

- Wysoka złożoność: Konfiguracja i dostrajanie (zwłaszcza monitorowanie ruchu i egzekwowanie schematów) mogą wymagać silnego zespołu ds. bezpieczeństwa/programowania.

- Możliwości testowania „przed wdrożeniem” skoncentrowane na programistach są mniej podkreślane w porównaniu do narzędzi pierwszych dla programistów.

Cena:

- Niestandardowe ceny dla przedsiębiorstw (skontaktuj się z działem sprzedaży)

- Dostępne jako dodatek do Imperva Cloud WAF (Web Application Firewall) lub jako samodzielne rozwiązanie

Najlepsze dla:

Duże organizacje lub branże regulowane z rozległymi zasobami API (w tym publiczne API partnerów, wewnętrzne mikrousługi oraz API stron trzecich/integracyjne), które wymagają pełnej widoczności cyklu życia, egzekwowania opartego na ryzyku oraz ochrony klasy produkcyjnej w czasie rzeczywistym.

9. APIsec

APIsec to dedykowana platforma do testowania bezpieczeństwa API, specjalizująca się w automatycznym wykrywaniu i testowaniu podatności API. Skupia się na odkrywaniu błędów logicznych, złamanych autoryzacji i niewłaściwym użyciu API poza standardowym skanowaniem podatności. Platforma jest zaprojektowana do integracji z pipeline’ami CI/CD i wspiera ciągłe testowanie punktów końcowych API.

Kluczowe funkcje:

- Automatyczne generowanie tysięcy przypadków testowych dostosowanych do danej architektury API (za pomocą kontenerów skanujących) w celu znalezienia luk w zabezpieczeniach.

- Pełne pokrycie 10 najważniejszych zagrożeń bezpieczeństwa API według OWASP, w tym błędów logiki biznesowej (np. BOLA, masowe przypisanie).

- Ciągła integracja testów: Uruchamia skany jako część CI/CD, automatycznie generuje zgłoszenia dla ustaleń i dostarcza szczegółowe raporty dla zespołów deweloperskich/bezpieczeństwa.

- Obsługuje specyfikacje punktów końcowych API (OpenAPI/Swagger, kolekcje Postman) i oferuje darmowe opcje demonstracyjne/oceny.

- Przyjazne dla deweloperów wdrożenie i pulpit nawigacyjny zapewniający wgląd w stan bezpieczeństwa API. Recenzenci zauważają łatwość integracji.

Zalety:

- Skupia się wyłącznie na testowaniu bezpieczeństwa API, zapewniając dogłębne wykrywanie błędów logiki API.

- Silna integracja z pipeline’ami DevSecOps: idealne dla zespołów chcących przesunąć bezpieczeństwo API na wcześniejszy etap.

- Przejrzyste poziomy cenowe przy niższym poziomie użytkowania, co pomaga mniejszym zespołom ocenić bez bariery kosztowej dla przedsiębiorstw.

Wady:

- Zakres jest węższy niż pełne platformy bezpieczeństwa API — skupia się głównie na testowaniu, mniej na ochronie w czasie rzeczywistym lub odkrywaniu ukrytych API.

- Stroma krzywa uczenia się dla zaawansowanej konfiguracji.

- Może brakować niektórych funkcji na skalę przedsiębiorstwa (monitorowanie anomalii w czasie rzeczywistym, zarządzanie dużym ruchem API) w porównaniu do większych dostawców.

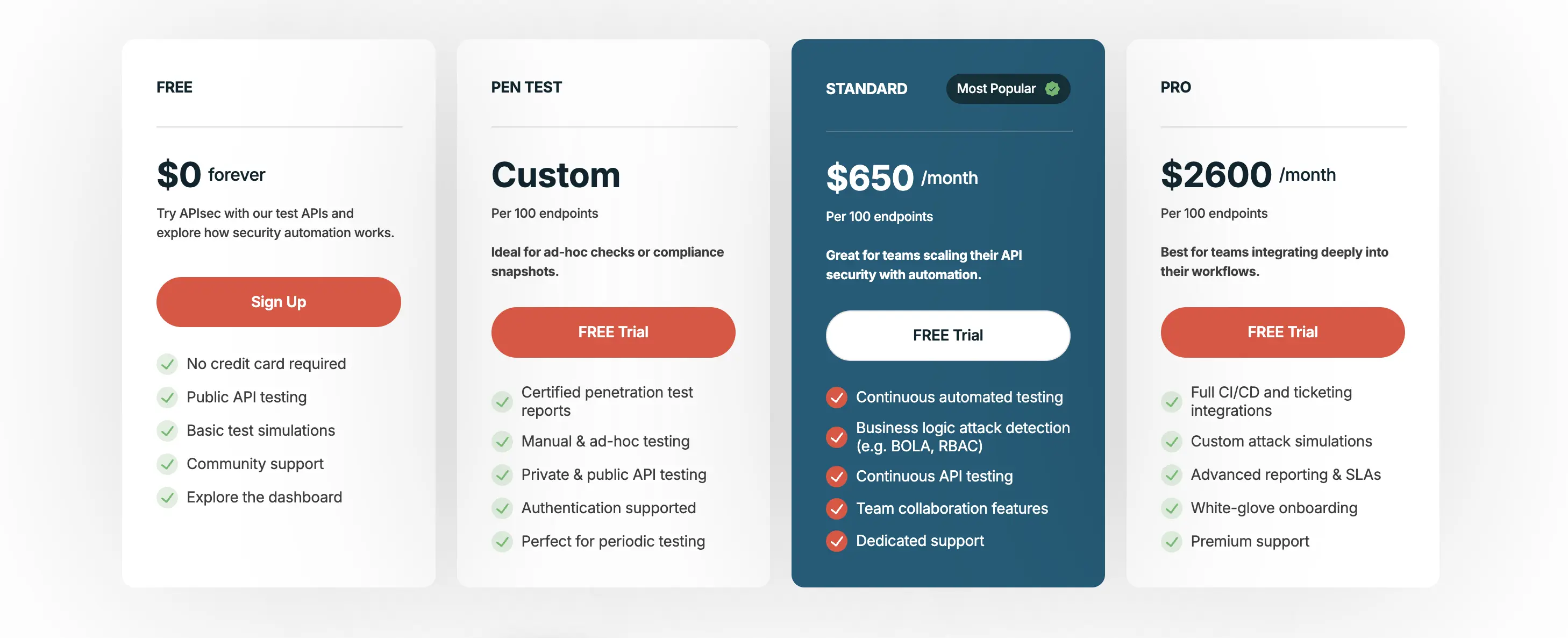

Cena:

- Darmowy poziom: Darmowy dla podstawowego użytkowania.

- Edycja Standardowa: 650 USD/miesiąc za 100 punktów końcowych

- Edycja Pro: 2600 USD/miesiąc za 100 punktów końcowych

Najlepsze dla:

Zespoły deweloperskie i średniej wielkości zespoły ds. bezpieczeństwa, które chcą mieć solidne skanowanie podatności API i wykrywanie błędów logiki wbudowane w CI/CD, bez potrzeby pełnoskalowej infrastruktury ochrony API w czasie rzeczywistym dla przedsiębiorstw.

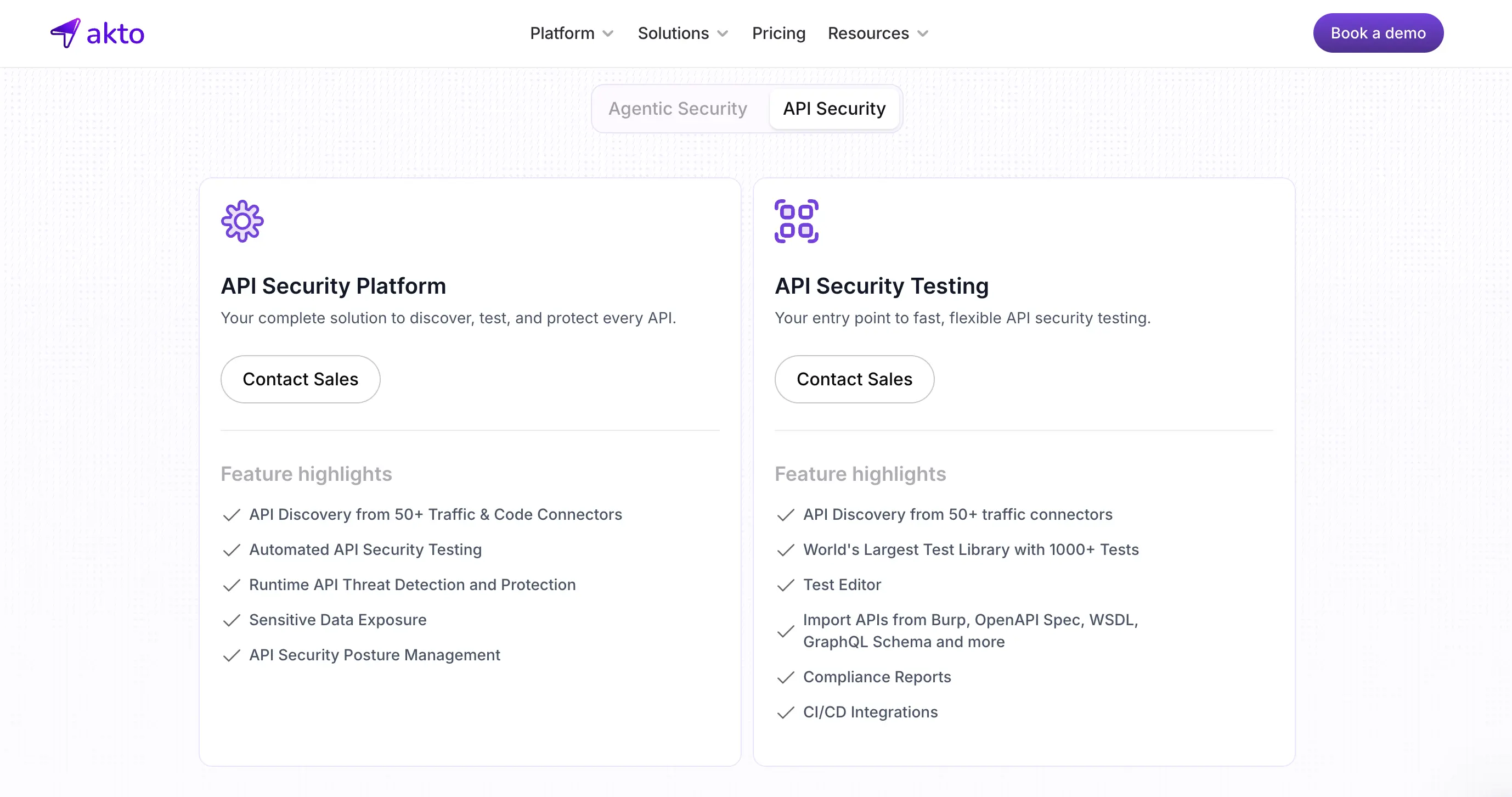

10. Narzędzie Akto API Security

Akto to nowoczesna platforma bezpieczeństwa API stworzona dla zespołów, które chcą zintegrować wykrywanie podatności w całym cyklu życia API, od odkrywania i testowania po monitorowanie postawy w czasie rzeczywistym. Skupia się na ciągłej inwentaryzacji API, automatycznych testach i integracji z przepływem pracy CI/CD.

Kluczowe funkcje:

- Odkrywanie i inwentaryzacja API: Automatycznie odkrywa publiczne, prywatne, wewnętrzne i partnerskie API (w tym shadow lub zombie API) za pomocą ponad 50 łączników ruchu i kodu.

- Ciągłe testowanie bezpieczeństwa API: Używa obszernej biblioteki (ponad 1000 testów) do wykrywania ryzyk OWASP API Top 10, złamanych autoryzacji, błędów logiki biznesowej itp., zintegrowane z CI/CD.

- Monitorowanie postawy API w czasie rzeczywistym: Śledzi narażone API, błędne konfiguracje, narażenie na dane wrażliwe i ocenę ryzyka na podstawie wzorców ruchu i podatności.

- Integracja DevSecOps: Łatwo integruje się z twoimi potokami deweloperskimi, wspiera REST, GraphQL, gRPC i SOAP, oraz wspiera zarówno testowanie przesunięte w lewo, jak i w czasie rzeczywistym.

Zalety:

- Umożliwia szerokie pokrycie bezpieczeństwa API (odkrywanie + testowanie + postawa) zamiast skupiania się tylko na jednym aspekcie.

- Przyjazny dla deweloperów i CI/CD: dobrze pasuje do zespołów, które chcą wcześnie wdrożyć bezpieczeństwo API.

- Przejrzysty nacisk na nowoczesne typy API (GraphQL, gRPC) i wady logiki biznesowej.

Wady:

- Mniejszy nacisk na analitykę runtime na dużą skalę w porównaniu do dostawców najwyższego szczebla.

- Ceny i poziomy mogą wymagać wyceny lub niestandardowej umowy dla użytkowania na dużą skalę.

- Jako stosunkowo nowy gracz, mniej dużych referencji od przedsiębiorstw w porównaniu do większych dostawców.

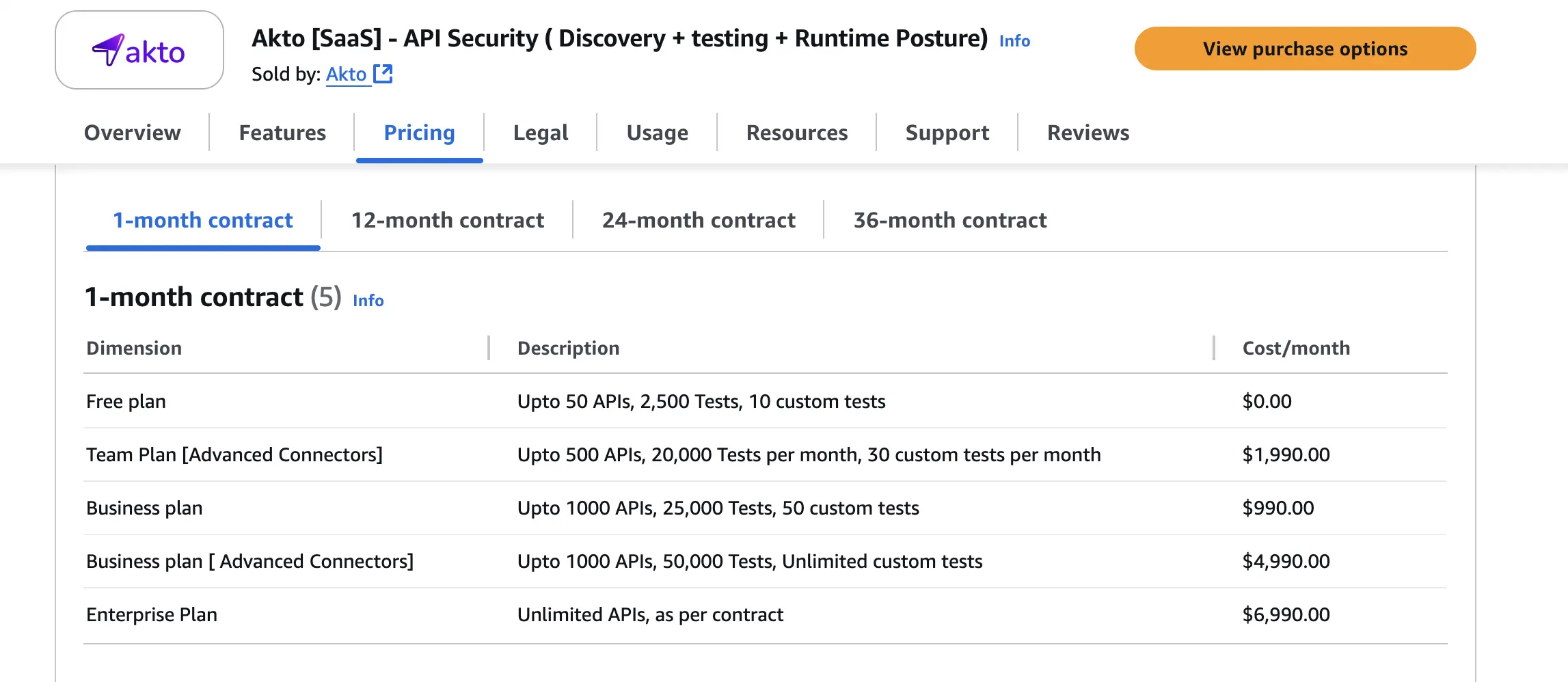

Cena:

- Dostępny darmowy poziom; używa modelu opartego na użytkowaniu/licencjonowaniu przez rynki (SaaS) na podstawie umowy.

- Plan zespołowy [Zaawansowane złącza]:

- 1 990 USD/miesiąc

- Do 500 API, 20 000 testów miesięcznie, 30 niestandardowych testów miesięcznie

- Plan biznesowy:

- 990 USD/miesiąc

- Do 1000 API, 25 000 testów, 50 niestandardowych testów

- Plan biznesowy [Zaawansowane złącza]

- 4 990 USD/miesiąc

- Do 1000 API, 50 000 testów, nieograniczona liczba niestandardowych testów

- Plan dla przedsiębiorstw:

- 6 990 USD/miesiąc.

- Nieograniczona liczba API, zgodnie z umową

Najlepsze dla:

Zespoły deweloperskie, DevSecOps i średniej wielkości zespoły ds. bezpieczeństwa poszukujące wbudowanego testowania bezpieczeństwa API i ciągłej widoczności postawy API bez inwestowania w rozwiązania wyłącznie dla dużych przedsiębiorstw.

Zabezpiecz swoje API przed atakującymi za pomocą Plexicus ASPM (Application Security Posture Management).

Bezpieczeństwo API stało się ostatnio kluczowe w nowoczesnych aplikacjach, które posiadają API do komunikacji z innymi aplikacjami, zarówno wewnętrznymi, jak i zewnętrznymi.

Jednakże, powszechne narzędzia do zabezpieczania API mogą jedynie wykrywać podatności w API; tymczasem powierzchnia ataku wykracza poza to.

Plexicus ASPM wypełnia tę krytyczną lukę, nie tylko zabezpieczając Twoje API, ale także łącząc bezpieczeństwo API, wykrywanie tajemnic, skanowanie zależności, bezpieczeństwo Infrastructure-as-Code oraz naprawę AI w jednym miejscu, aby zapewnić kompleksowe bezpieczeństwo aplikacji zamiast korzystania z odizolowanego narzędzia do zabezpieczania aplikacji.

Gotowy, aby zabezpieczyć swoją aplikację od końca do końca? Rozpocznij Plexicus ASPM za darmo.